Powiedz mi kim jesteś, a odblokuję twój telefon

"Wężyk" nie jest bezpieczniejszy od hasła. Badaczka z Trondheim udowodniła, że większość wzorów zabezpieczeń jest przewidywalna.

Wprowadzony w 2008 roku przez firmę Google schemat blokowania urządzeń elektroniczych wzorem miał być bezpieczniejszy od dotychczas stosowanych PIN-ów. Okazuje się jednak, że ludzie często wybierają podobny wzór blokujący ekran, który składa się tylko z pięciu punktów (na dziewięć dostępnych).

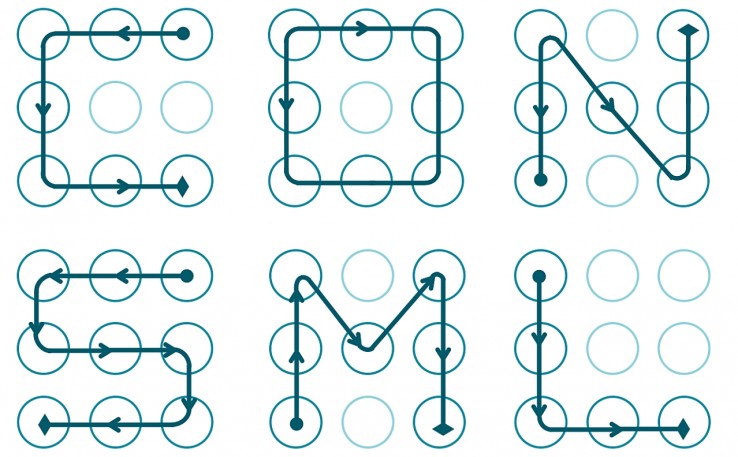

przykady słabych wzorów fot. Marte Løge

Marte Løge z Uniwersytetu w Trondheim przeanalizowała 4000 kombinacji najczęściej używanych do blokowania ekranu np. komórki. Wynik? Aż 77 proc. z nich zaczynała się od jednego z czterech narożników. Spora część, bo około 44 proc. bierze początek w lewym górnym rogu. Ponadto, około 10 proc. tego typu haseł to stworzone ze wzoru litery. Najczęściej były to inicjały imienia posiadacza telefonu, czasem dziecka czy innej bliskiej osoby.

Co w tym złego? Łatwe do przewidzenia hasła ułatwiają „pracę” komuś, kto chce się dostać do naszych danych. Słabe hasło sprawia, że szansa odblokowania telefonu za pierwszym razem wrasta 10-ciokrotnie.

Nie myśl schematycznie

-

Ludzie są bardzo przewidywalni – powiedziała Løge podczas ostatniego PasswordsConu, konferencji na temat zabezpieczeń w informatyce – Wybieramy wzory podobne do kodów PIN czy haseł dostępu do poczty elektronicznej. To bardzo ciekawe. Można na tej podstawie powiedzieć bardzo wiele o danym użytkowniku.

Jak powinno wyglądać silne hasło? Według Løge ważna jest nie tylko liczba użytych punktów, ale poziom skomplikowania samego wzoru.

przykłady skomplikowanych wzorów fot. Marte Løge

Jak uniknąć włamania się do komórki? Oto kilka rad pozwalających podnieść bezpieczeństwo swoich danych:

2. Krzyżuj połączenia między punktami – odwzorowanie takiej sekwencji przez złodzieja jest znacznie trudniejsze

3. Wyłącz opcję „widoczny wzór”. To utrudnia podejrzenie i zapamiętanie wzoru przez osoby postronne.

źródło: universitetsavisa.no

źródło zdjęcia frontowego: fotolia.com - royalty free